Fala pessoal tudo bem com vcs!

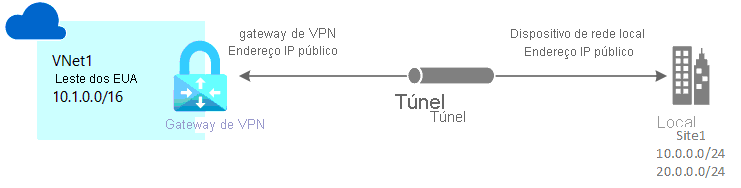

Este artigo descreve como criamos uma VPN S2S pelo portal do Azure, conectando ao nosso MikroTik em nossa rede local.

Em cenários SMB, é muito comum encontrarmos equipamentos como MK, e muitas vezes na adoção da nuvem, precisamos iniciar um projeto conetando nossa rede local ao Azure, é exatamente o que veremos neste tutorial.

Neste tutorial, você aprenderá como:

- Criar uma rede virtual

- Criar um gateway de VPN

- Criar um gateway de rede local

- Criar uma conexão VPN

- Verificar conexão

- Ajustando o roteamento

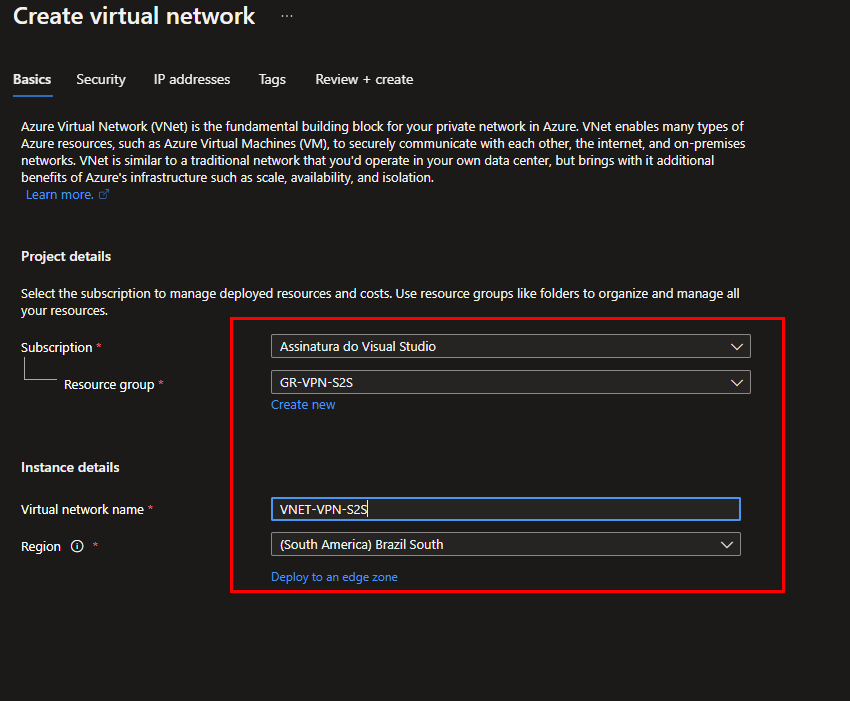

Nesta Poc utilizaremos as seguintes configurações:

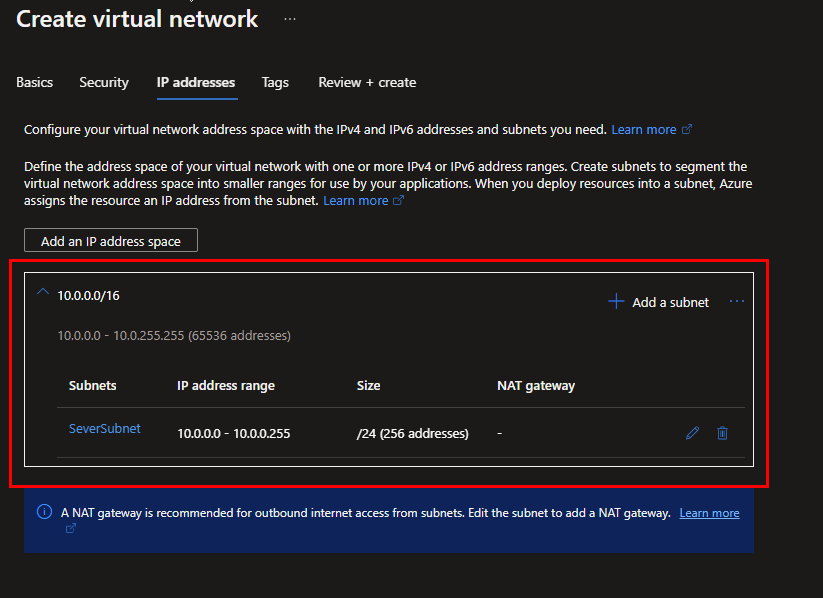

- VNET – 10.0.0.0/16

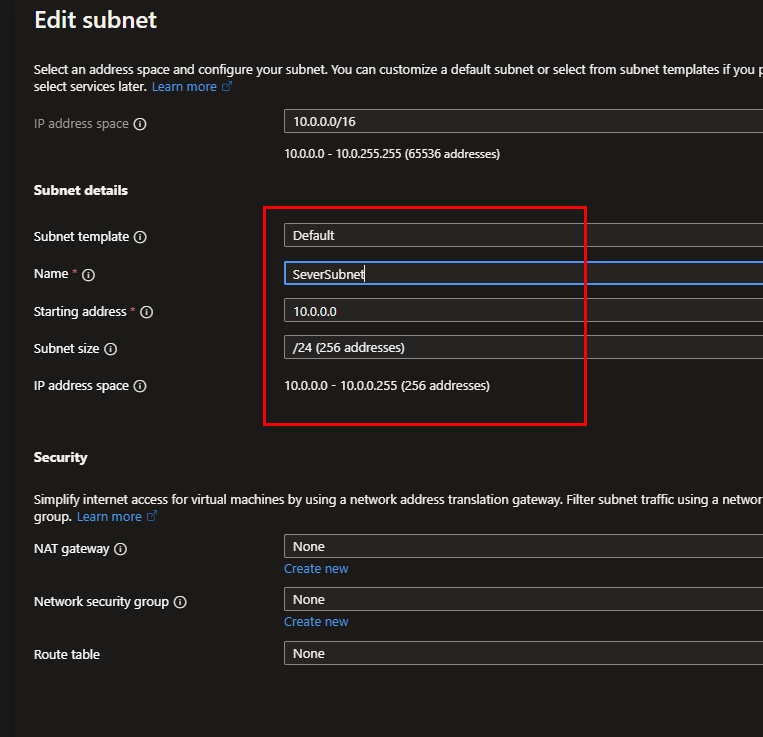

- ServerSubnet – 10.0.0.0/24

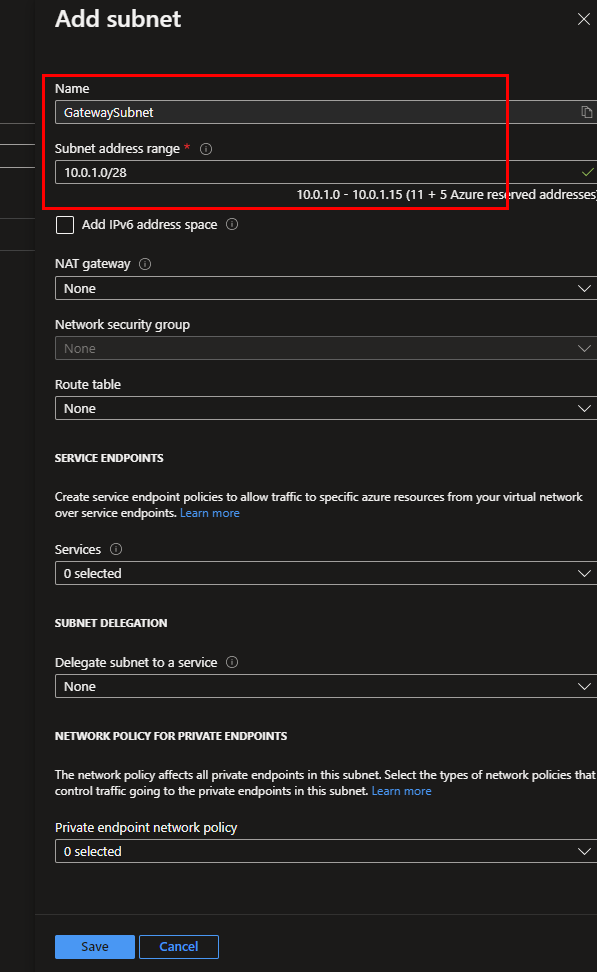

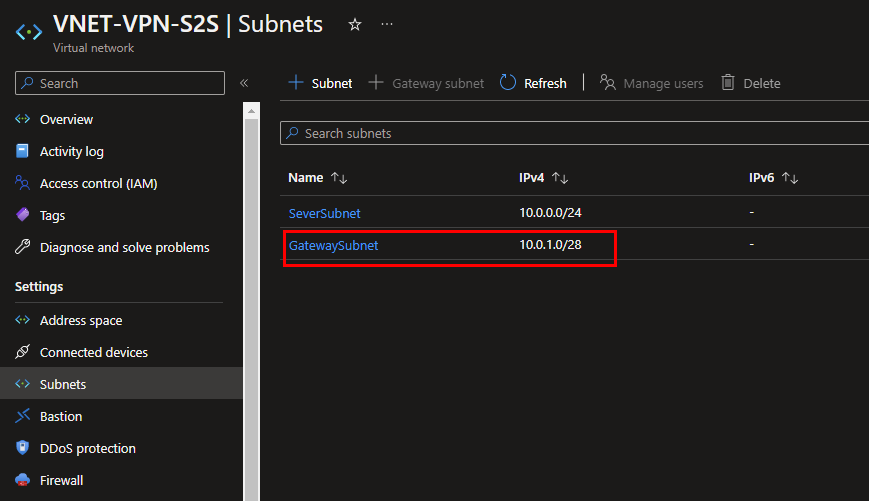

- GatewaySubnet – 10.0.1.0/28

- Criar uma conexão VPN

- Rede Local – 192.168.1.0/24

Então vamos lá.

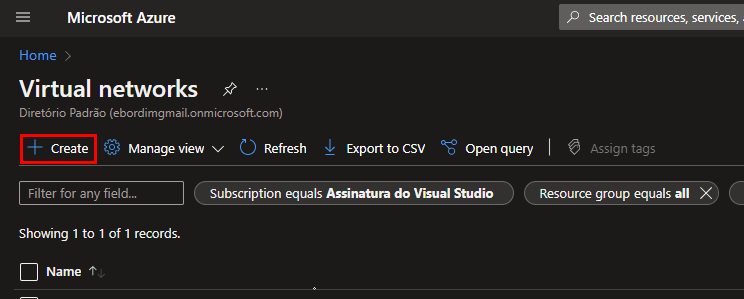

1 – No Portal do Azure, procure por virtual network, clique em + Create.

2 – Selecione a assinatura, o grupo de recursos, de um nome a Vnet, e selecione a região, em seguida clique em Next.

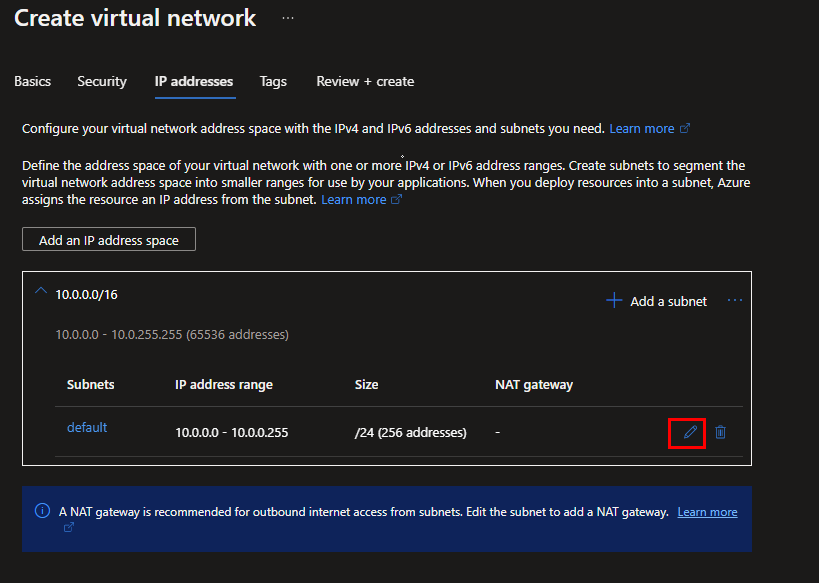

3 – Na guia IP addresses, clique em edit.

4 – Na guia que se abre, iremos nomear nossa Subnet, e definir o size da rede, clique em Save.

5 – Agora basta avançar até a opção Create.

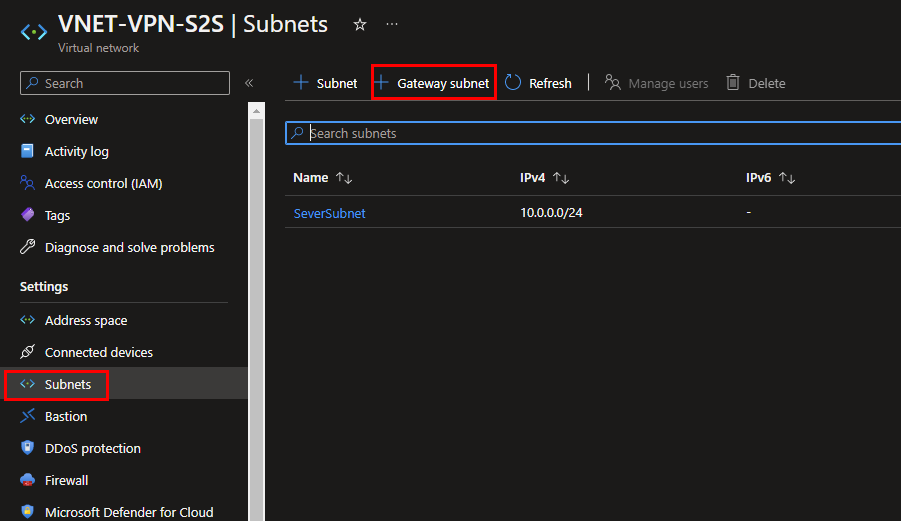

6 – Com a Vnet criada, iremos acessar a Subnets e clicar em + Gateway subnet.

7 – De um nome ao Gateway de Subnet, defina a range e clique em Save.

8 – Após a criação do GatewaySubnet, precisamos criar um IP público para nossa conexão.

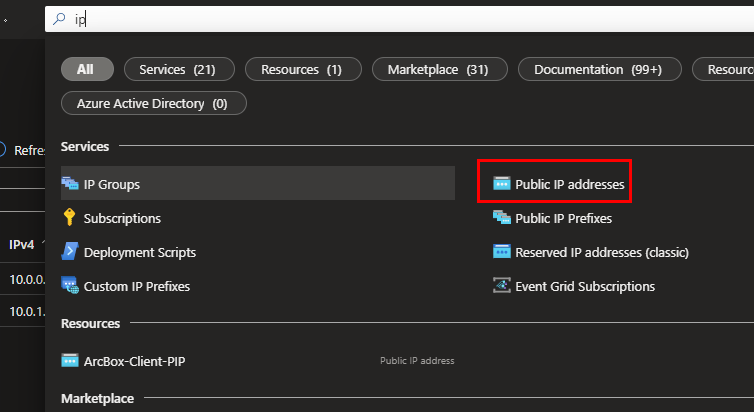

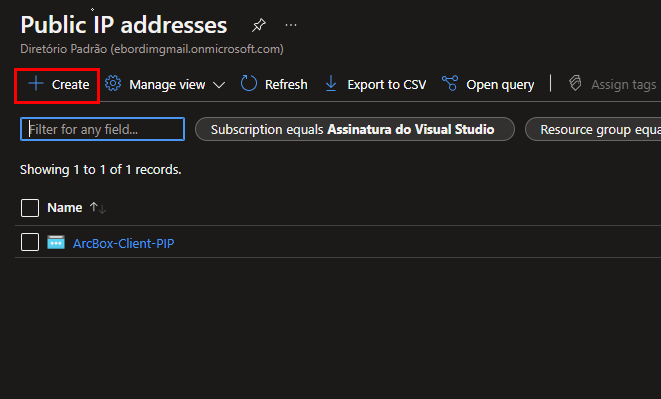

9 – Pesquise por Public IP addresses do azure e logo em seguida clicaremos em + Create.

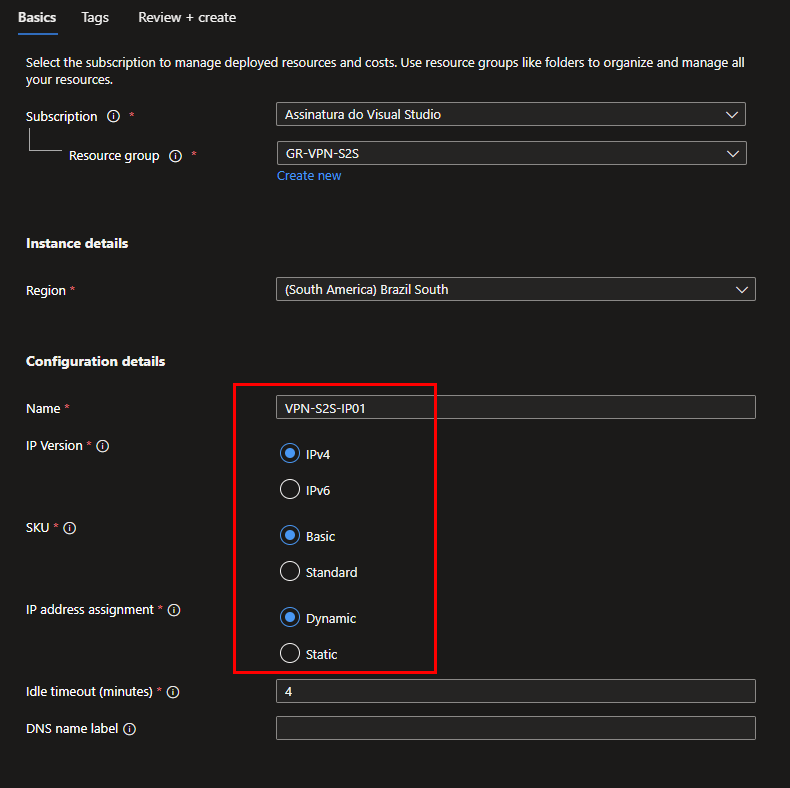

10 – Defina a assinatura e o grupo de recurso ao qual esteja configurando sua VPN, defina a mesma região, nomeie sua VPN, e mantenha seu IP como Dynamic, clique em Review + create em seguida Create.

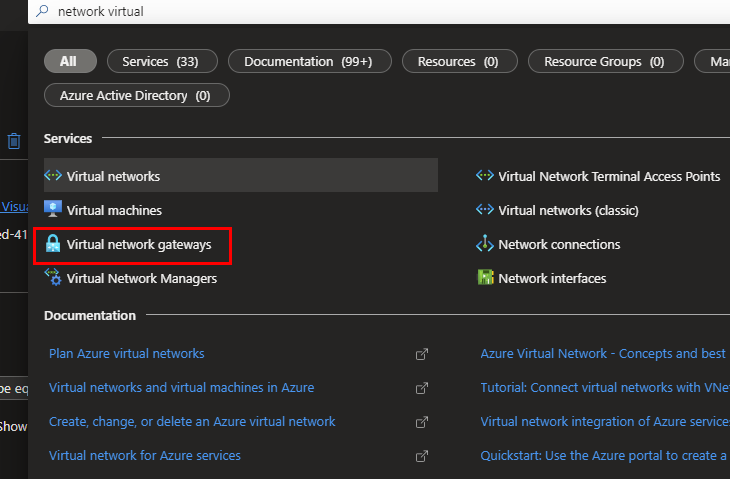

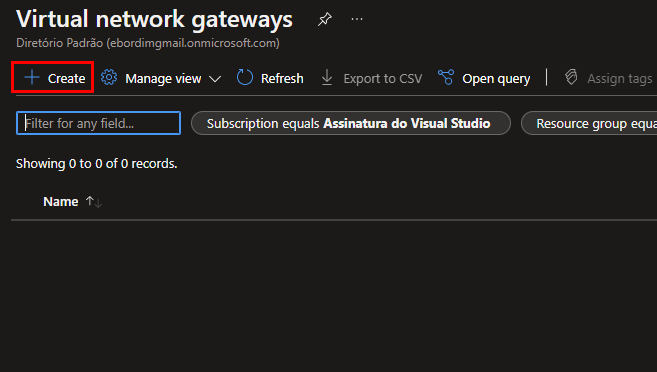

11 -Agora precisamos criar nosso GW Virtual, para isto iremos procurar por Virtual network gateways, e clicaremos em Create.

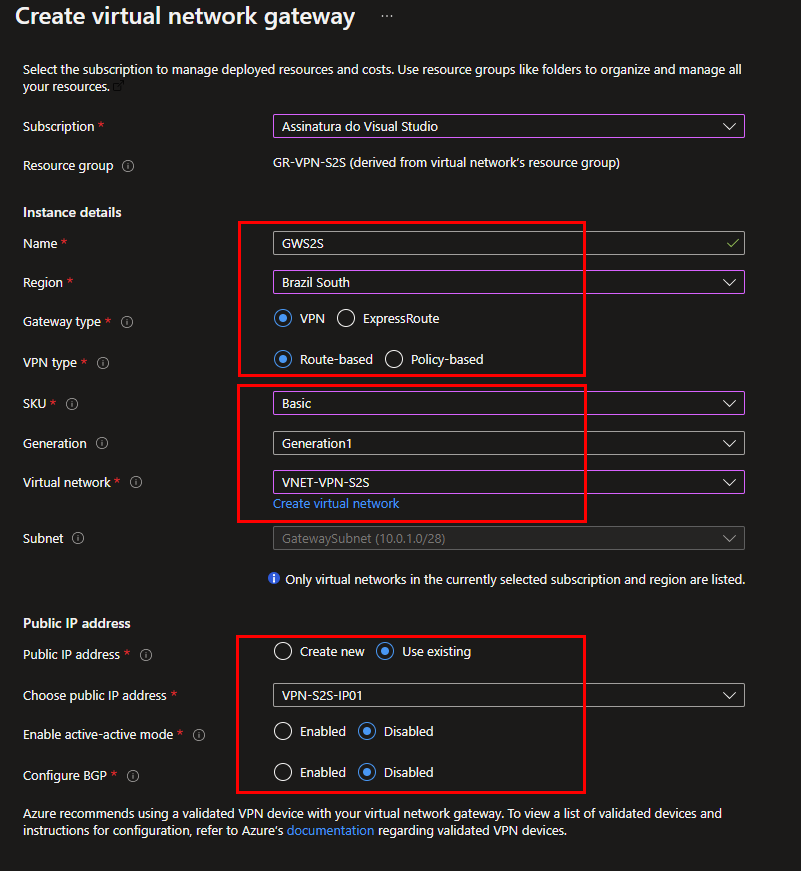

12 – Iremos definir as configurações;

Nome: GWS2S

Região: Sul do Brasil

Tipo de GW: VPN

Tipo de VPN: Baseado em rota

SKU: Básico

Geração: padrão

Rede virtual: VNET-BR

Endereço IP público: utilizar o que já foi criado

Agora iremos clicar em Review + Create e em seguida Create.

Obs. Em ambiente de produção, evite utilizar SKU Basic.

Agora iremos aguardar o Deploy que leva mais ou menos 45min

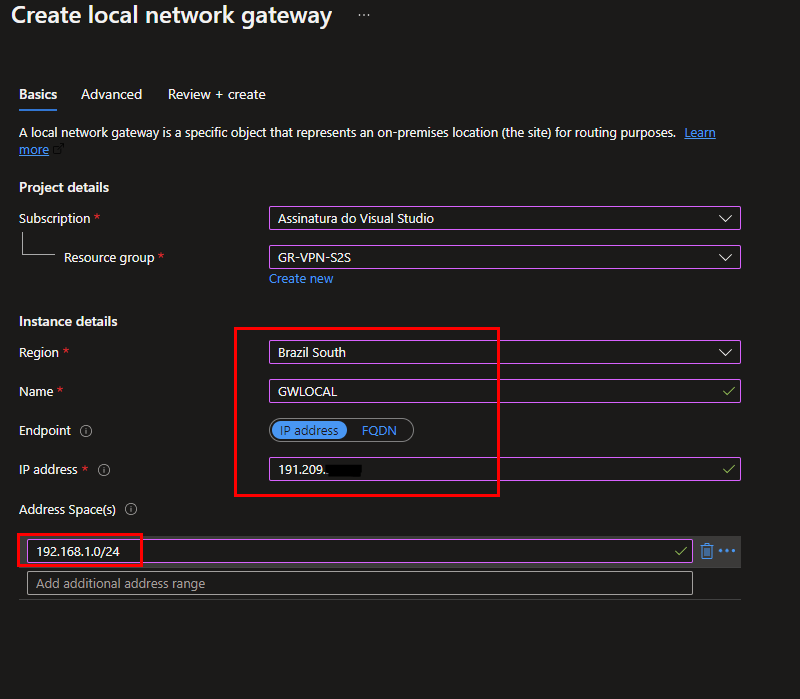

Criando o Gateway Local.

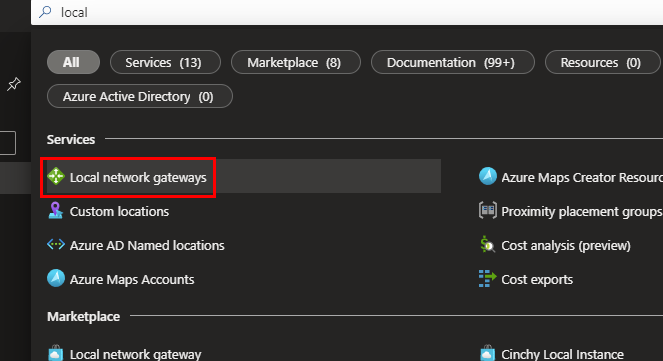

13 – No Portal do Azure, procure por Local network gateways.

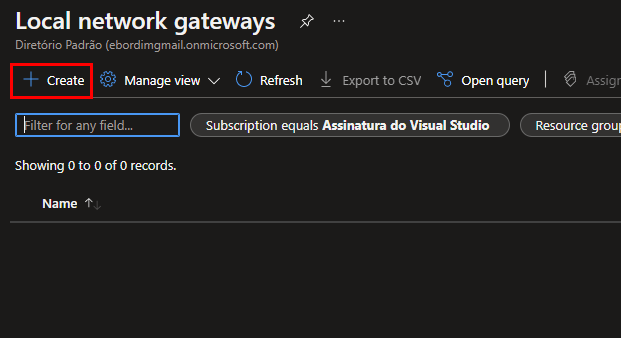

14 – Clique em + Create.

15 – Neste passo, iremos definir:

Assinatura e Grupo de recursos que estamos utilizando nas configurações.

Region – Brasil

Nome do nosso GWLOCAL

Endpoint – IP público da rede local

IP address, adicione sua Subnet da rede local

Clique em Review + create, e em seguida Create.

Obs. Ocultei o IP público nesta imagem.

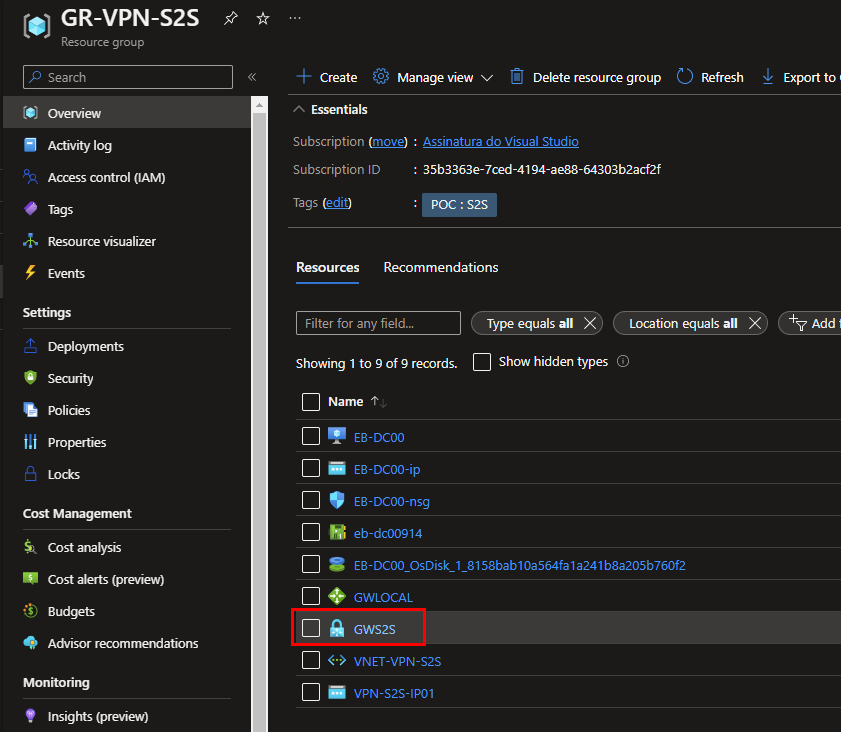

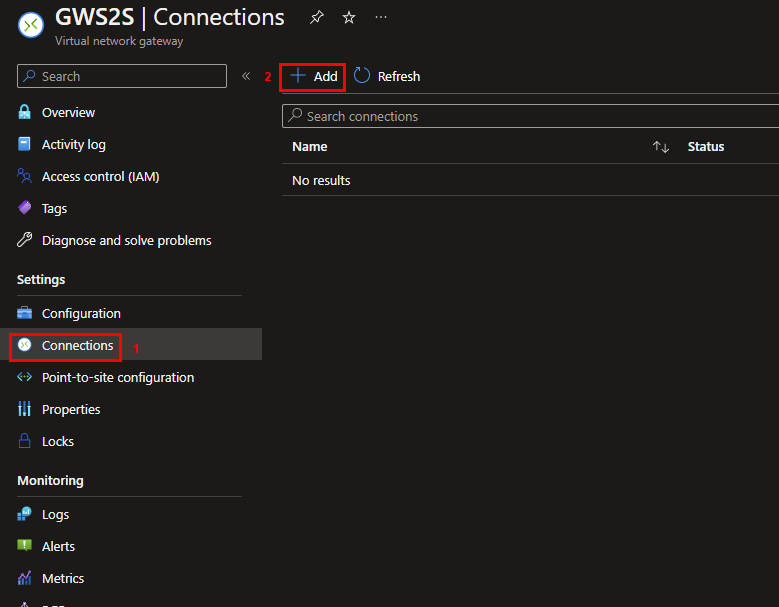

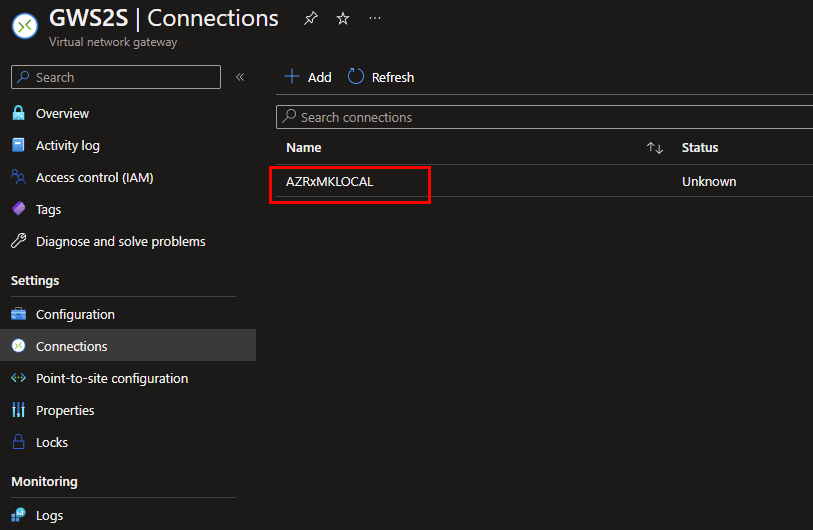

16 – Com GWS2S criado e GWLOCAL criado, iremos acessar o Virtual network gateway.

17 – Em Connections, clique em + Add.

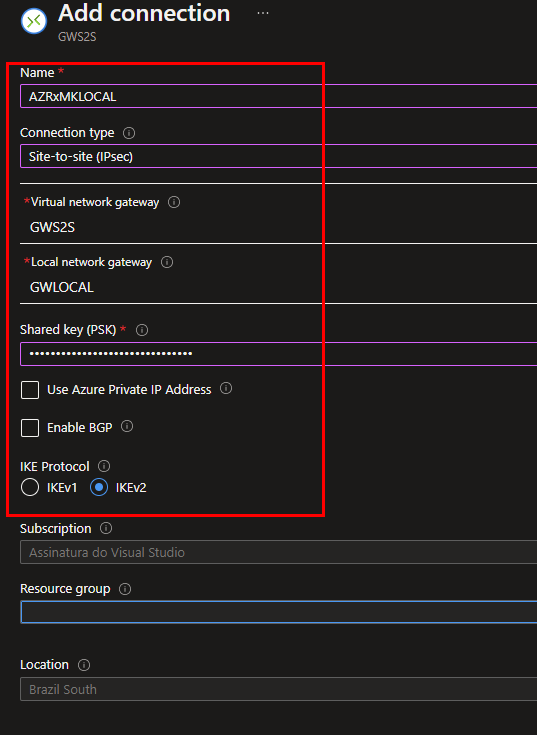

18 – Neste passo, iremos definir:

Nome da conexão

Tipo, Site a site (IPsec)

GW de rede virtual

GW de rede local

Senha (PSK), salve em local seguro

Protocolo IKEv2

Clique em OK.

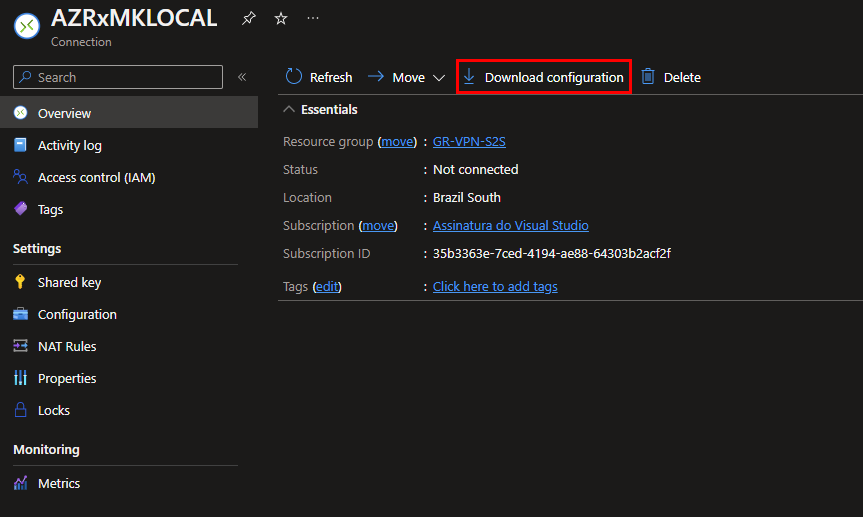

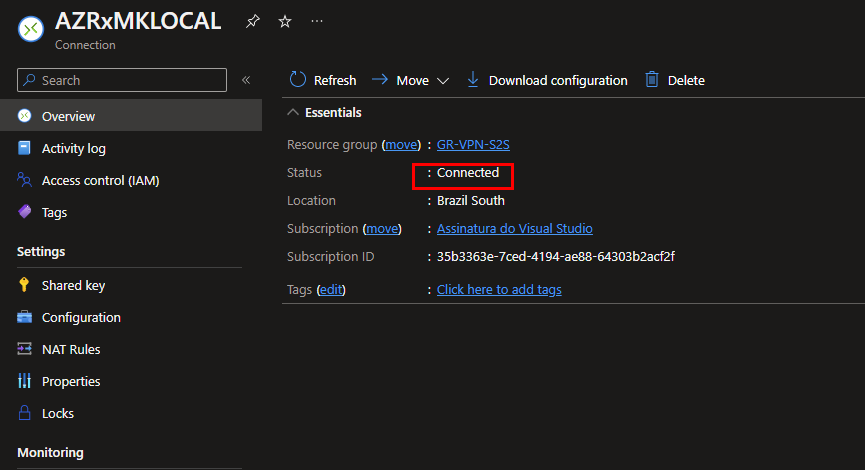

19 – Após o Deploy iremos acessar a conexão.

20 – Clique em Download configuration.

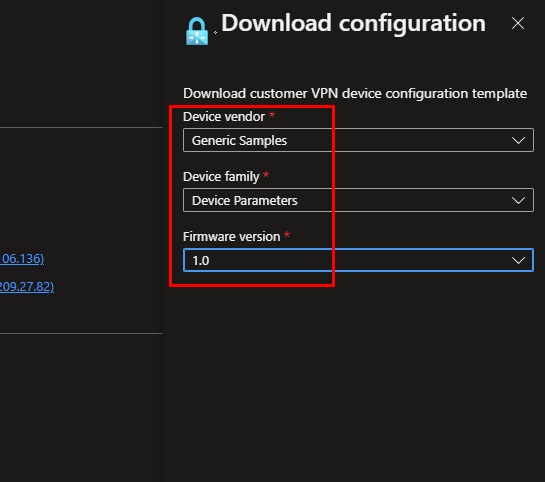

21 – Selecione, conforme imagem e clique em Download.

No MikroTik

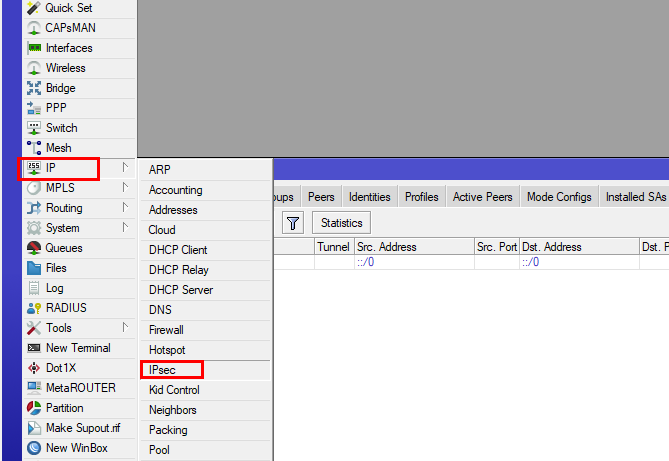

22 – Com o lado do Azure preparado, iremos acessar o MK, ir em IP e IPsec.

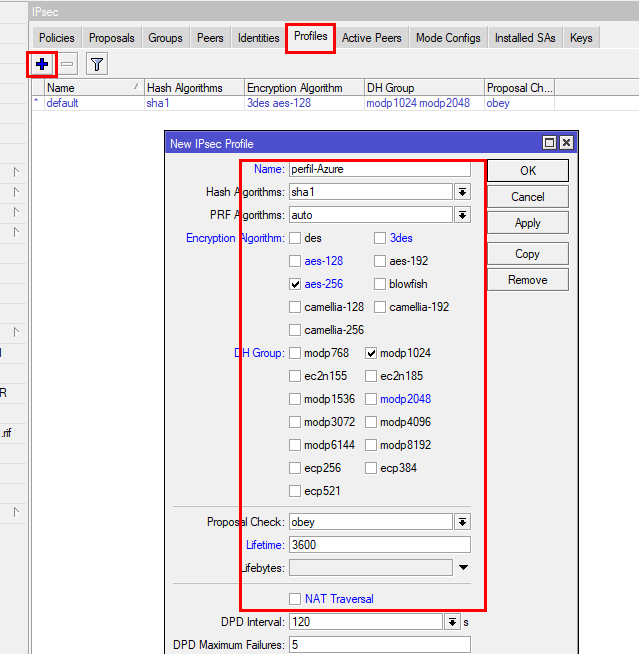

22 – Acesse Profiles, defina as configurações conforme imagem e clique em OK.

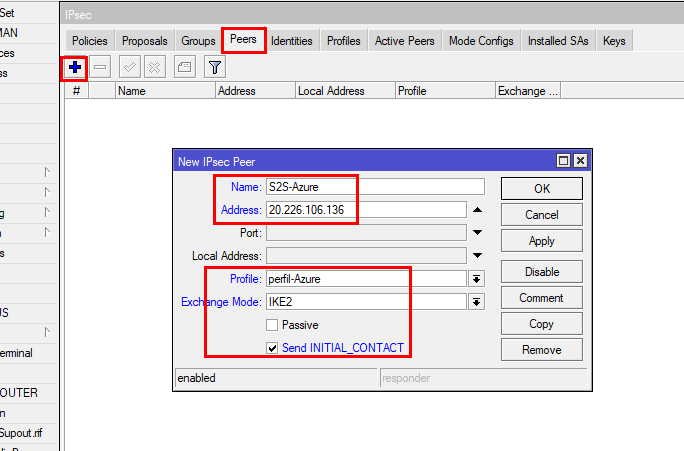

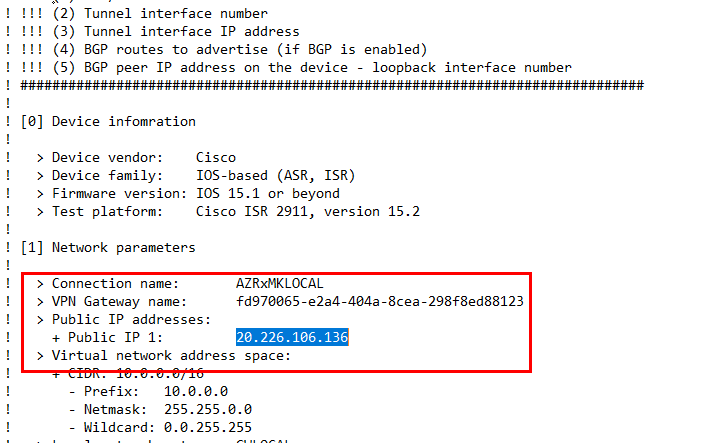

22 – Na guia Peers, iremos dar um nome da Conexão e adicionar o IP publico do GW criado no Azure, clique em OK.

Podemos consultar o IP no arquivo baixado.

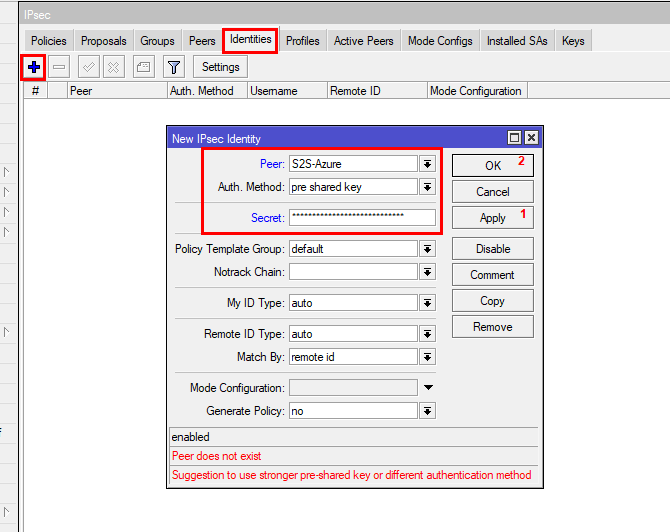

23 – Na guia Identities, clique em +, selecione o Peer, e adicione a senha PSK criado no Azure, clique Apply e em seguida OK.

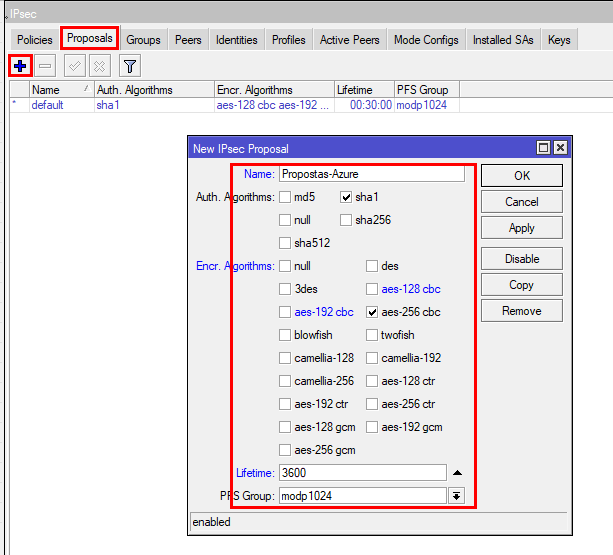

24 – Na guia Proposals, clique me +, de um nome, e selecione conforme imagem, clique em OK.

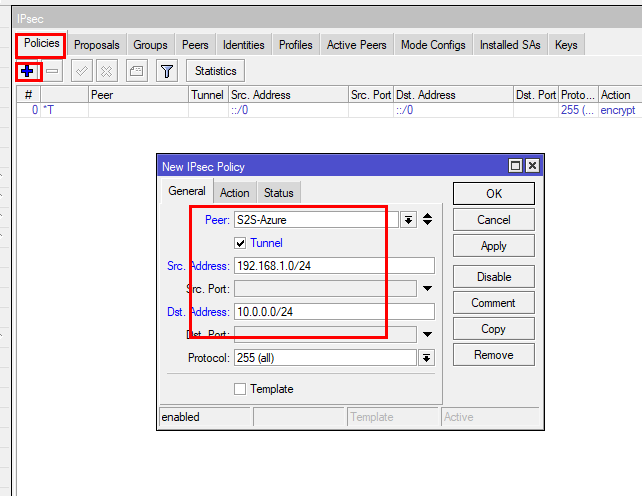

25 – Na guia Policies, clique em + selecione o Peer, configure as Range e clique na guia Action.

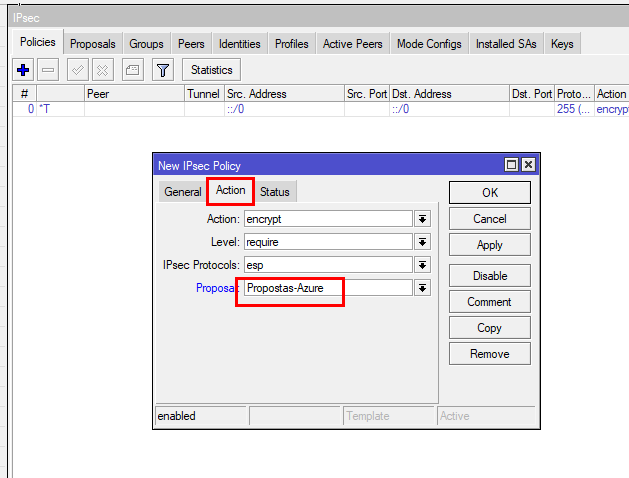

Na guia Action, selecione o Proposals criado, e para finalizar clique em OK.

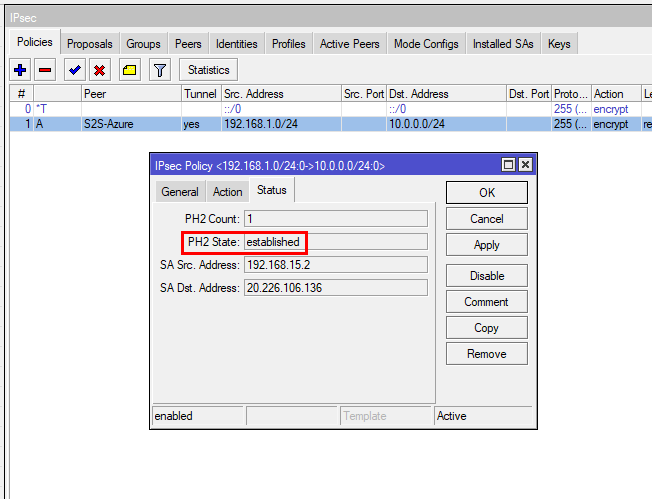

Validando o Status da conexão.

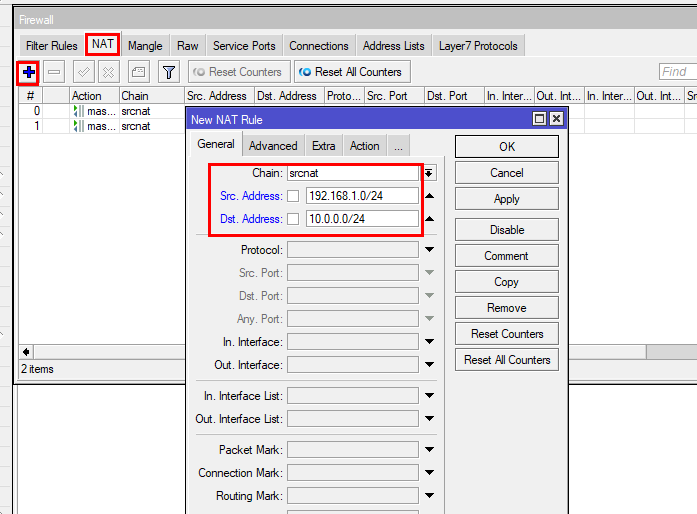

26 – Precisamos liberar a comunicação, para isso no MK clique em IP e em seguida Firewall.

Iremos adicionar uma nova regra, na guia NAT, clique em + defina conforme a imagem e clique em OK.

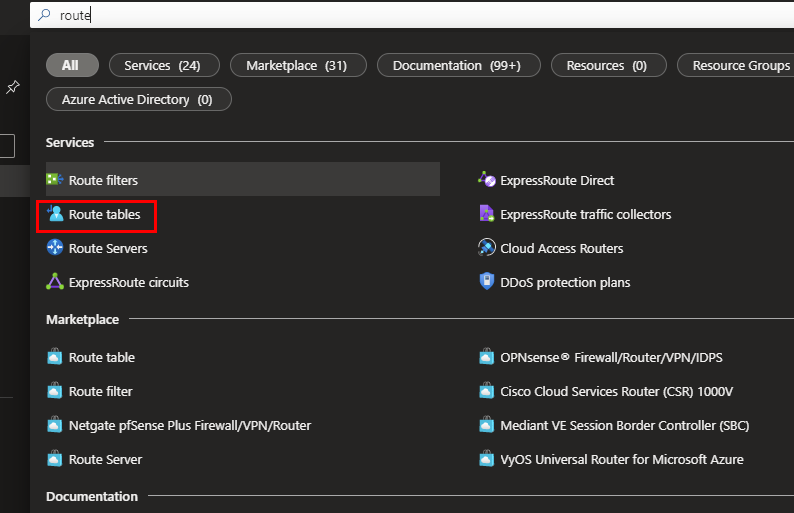

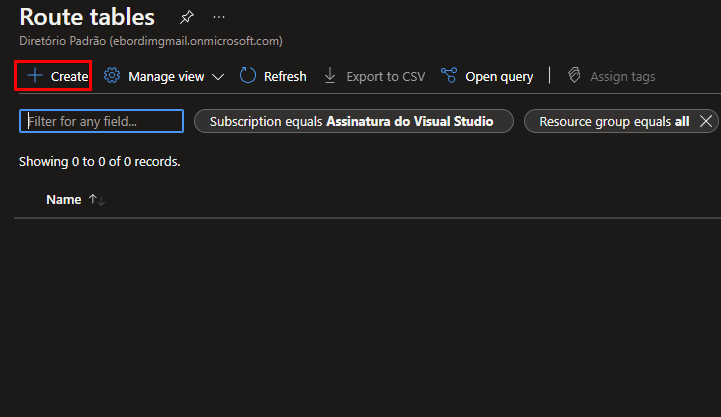

27 – No azure, pesquise por Route tables, em seguida + Create.

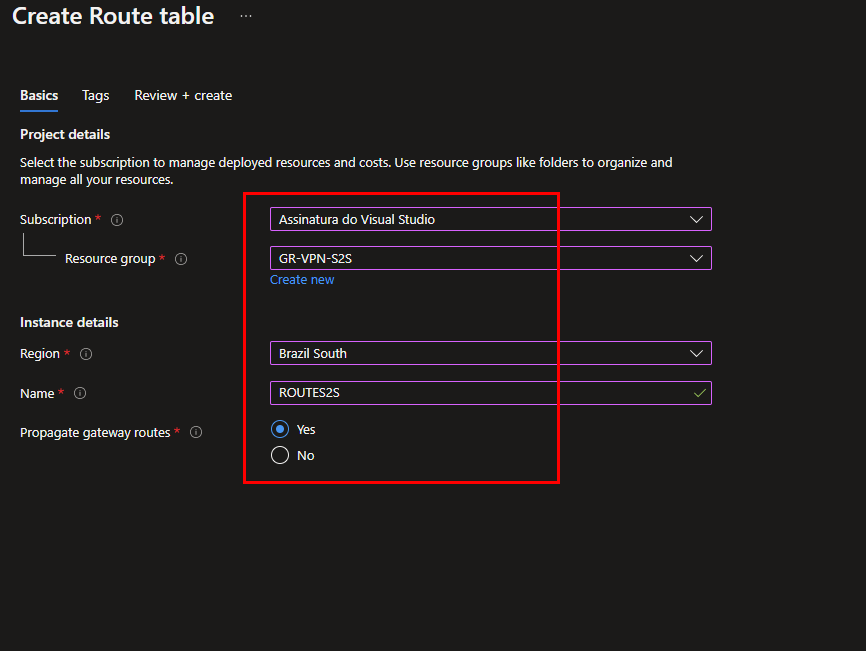

28 – Defina as configurações, de um nome a rota e Review + create em seguida create.

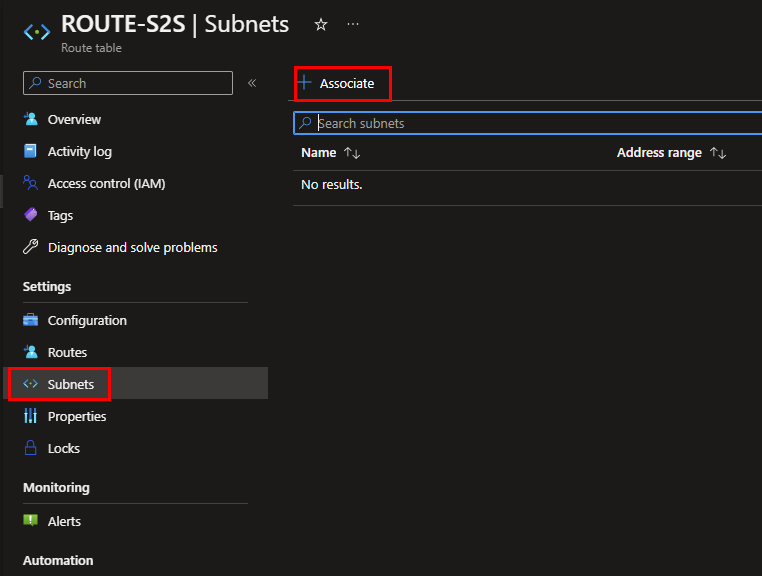

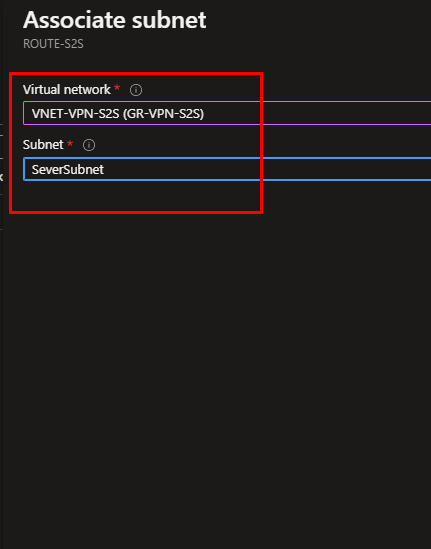

29 – Agora iremos acessar a ROUTES2S criado, e iremos clicar em Subnets em seguida clicar em + Associate.

30 – Selecione a VNET e a Subnet, clique em OK.

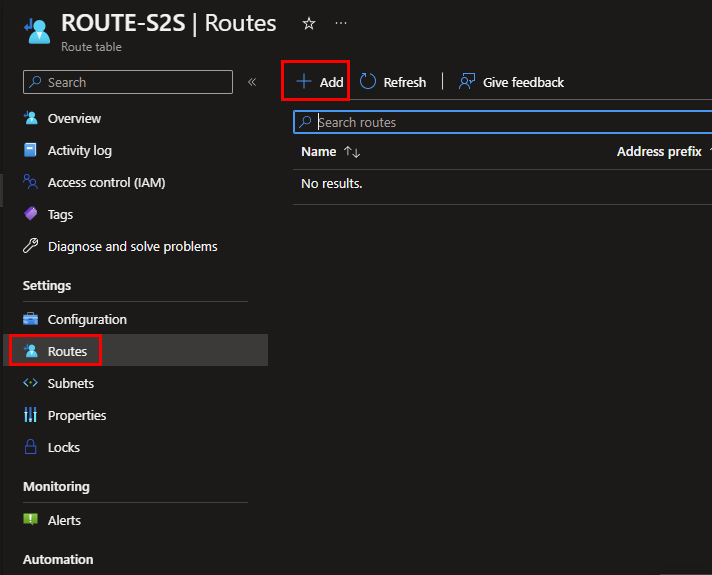

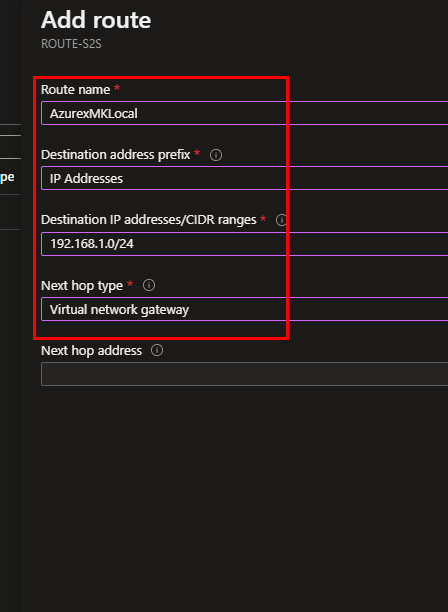

31 – Em Routes, clique em + Add.

32 – De um nome a rota, defina o destino, adicione a range local, selecione o type clique em OK.

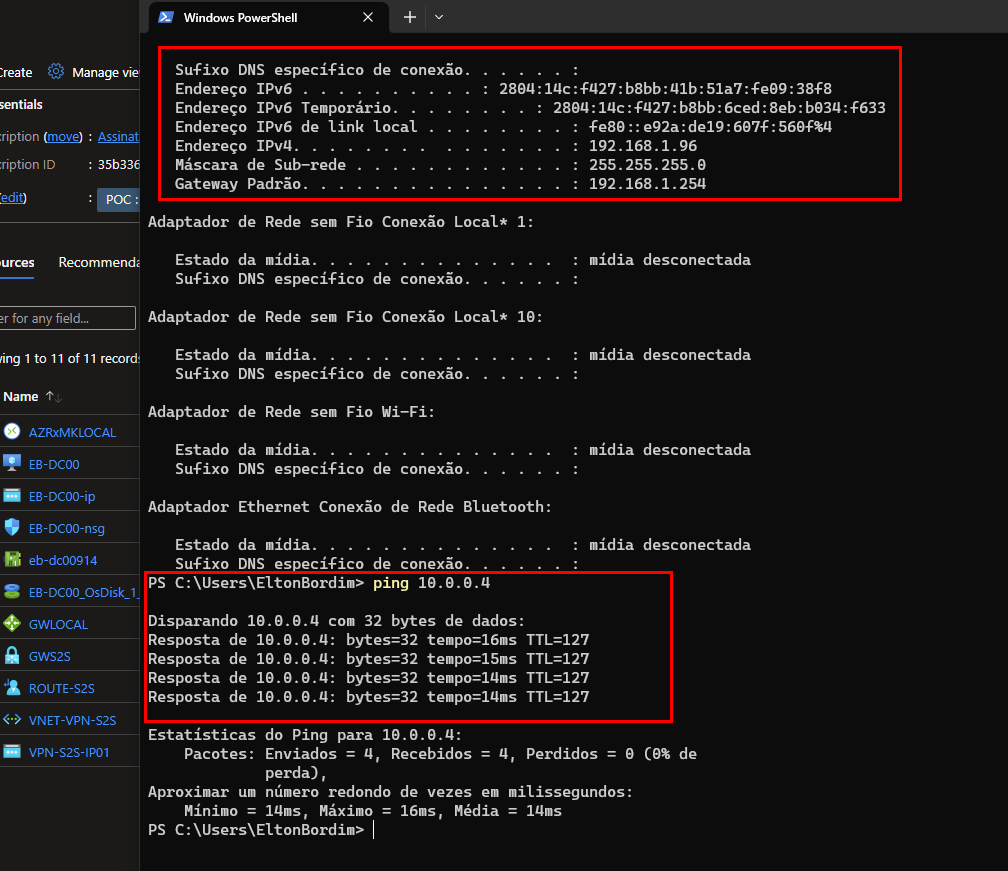

Testando a conexão

Iremos pingar uma VM já provisionada em nosso Azure, abra o cmd ou serial e rode o comando ping.

Valide a necessidade de habilitar a solicitação de eco no firewall do servidor do Azure, para resposta de ping.

Conclusão.

Neste post aprendemos a configurar uma VPN S2S Azure x MikroTik Local, importante lembrar que aqui utilizamos recursos para laboratório, e todo planejamento deve ser revisado para uso de produção.

Doc oficial

https://learn.microsoft.com/pt-br/azure/vpn-gateway/tutorial-site-to-site-portal

Seja o primeiro a comentar em "Criando uma VPN Site-to-Site Azure x MikroTik"